S/MIME: So verschlüsseln und signieren Sie Ihre E-Mails

Wenn Sie eine E-Mail verschicken, wollen Sie, dass die Nachricht sicher und unverändert beim gewünschten Adressaten ankommt und auch nur von diesem gelesen werden kann. Erhalten Sie selbst eine elektronische Nachricht, wollen Sie ebenso, dass der Inhalt nicht von Dritten mitgelesen oder gar manipuliert wurde. Außerdem soll der angegebene Absender auch der tatsächliche Absender der Nachricht sein und sich nicht nur als dieser ausgeben. Diese Wünsche lassen sich allerdings nur mit Verschlüsselung und elektronischer Signatur realisieren – ohne diese haben Cyberkriminelle trotz Spam-Schutz und Antivirensoftware leichtes Spiel. Ein Standardverfahren, mit dessen Hilfe sich beide Sicherheitsfeatures nutzen lassen, ist das 1999 definierte S/MIME.

Eigene E-Mail-Adresse erstellen

Erstellen Sie Ihre eigene E-Mail Adresse inklusive persönlichem Berater!

Was ist S/MIME?

Im RFC 1847 wurden 1995 zwei Sicherheitserweiterungen für den E-Mail-Standard MIME (Multipurpose Internet Mail Extension) spezifiziert: Das Format multipart/signed zur Signierung von Nachrichten und das multipart/encrypted-Format für deren Verschlüsselung. 4 Jahre später veröffentlichte die IETF (Internet Engineering Tasking Force) mit der MIME-Erweiterung S/MIME - beschrieben in RFC 2633 - einen Standard, der erstgenanntes Signaturformat unterstützt.

Für die Verschlüsselung greift das Verfahren hingegen auf die eigene Lösung application/pkcs7-mime zurück. Sie können frei wählen, ob eine Mail mit S/MIME nur verschlüsselt bzw. nur signiert werden soll oder ob beide Operationen angewandt werden.

S/MIME-Verschlüsselung und -Signierung ist über alle gängigen E-Mail-Clients – wie zum Beispiel Microsoft Outlook, Thunderbird oder Apple Mail – möglich. Eine bekannte Alternative, die sowohl multipart/signed, als auch multipart/encrypted unterstützt, ist das 2007 definierte OpenPGP.

Wie funktionieren S/MIME-Verschlüsselung und -Signierung?

S/MIME basiert auf einem asymmetrischen Verschlüsselungsverfahren und greift daher auf ein Schlüsselpaar zurück, das aus einem privaten (Private Key) und einem öffentlichen Schlüssel (Public Key) besteht. Während der öffentliche Schlüssel mit allen E-Mail-Kontakten geteilt wird, steht der private Schlüssel nur dem Anwender offen. Er wird einerseits benötigt, um in Kombination mit dem Public Key des Empfängers verschlüsselte Mails zu verschicken, und andererseits, um erhaltene Nachrichten zu entschlüsseln. Durch ein S/MIME-Zertifikat kann der E-Mail-Client Schlüssel erzeugen und austauschen – solch ein Zertifikat erhält man bei verschiedenen Anbietern.

Damit die E-Mail-Verschlüsselung funktioniert, sind jeder S/MIME-Nachricht Header-Informationen vorangestellt, die dem empfangenden Client die notwendigen Angaben zur Erfassung und Verarbeitung des Inhalts liefern. Dazu sind unter anderem der Inhaltstyp – bei verschlüsselten Daten zum Beispiel „enveloped-data“ – der entsprechende Dateiname (z. B. smime.p7m für signierte oder verschlüsselte Daten) oder die Kodierungsform angegeben. Ein möglicher Header einer verschlüsselten E-Mail sieht beispielsweise folgendermaßen aus:

Content-Type: application/pkcs7-mime; smime-type=enveloped-data; name=smime.p7m

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename=smime.p7m

Die S/MIME-Signierung, die automatisch beim Verfassen einer E-Mail an selbige angeheftet werden kann, ist aus mehreren Gründen praktisch: Sie übermittelt dem Empfänger den öffentlichen Key für die gesicherte Kommunikation, sodass dieser Ihnen ebenfalls Nachrichten mit verschlüsseltem Inhalt zukommen lassen kann. Außerdem beweist die Signatur dem Empfänger, dass die E-Mail auch tatsächlich von Ihnen geschickt wurde. Anders als bei PGP tauchen durch das Hinzufügen einer Signatur keine kryptischen Zeichen auf. Sollte der empfangende E-Mail-Client bei der Überprüfung der erhaltenen Signatur Ungereimtheiten feststellen, wird die Legitimität der Nachricht nicht bestätigt, wodurch der Nutzer auf eine Manipulation der Daten schließen kann.

Wird keine digitale Signatur verwendet, lässt sich der öffentlichen Schlüssel auch auf andere Art und Weise weitergeben, beispielsweise durch Veröffentlichung auf einem Key-Server oder auf der eigenen Website oder durch Weitergabe in Dateiform auf einem externen Speichermedium.

Wie erhält man ein S/MIME-Zertifikat für den eigenen E-Mail-Verkehr?

Wie bereits erwähnt, setzt die Nutzung von S/MIME ein Zertifikat (X.509) voraus. Grundsätzlich ist es möglich, ein solches selbst zu erstellen – allerdings benötigen Sie zunächst ein Stammzertifikat, das es in diesem Fall ebenfalls zu generieren gilt. Ferner müssen alle Kommunikationspartner dieses Stammzertifikat zunächst importieren, bevor der eigentliche Schlüsselaustausch in die Wege geleitet werden kann. Die wesentlich einfachere und unkomplizierte Lösung ist der Erwerb eines Zertifikats bei einer offiziellen Zertifizierungsstelle, wobei es sowohl kostenpflichtige als auch kostenfreie Angebote gibt. Typisch ist die Klassifizierung der verfügbaren Zertifikate in folgende drei Klassen:

- Klasse 1: Das von der Zertifizierungsstelle erstellte Zertifikat sichert die Echtheit der angegebenen E-Mail-Adresse zu.

- Klasse 2: Das Zertifikat sichert die Echtheit der angegebenen E-Mail-Adresse sowie den dazu gehörenden Namen zu. Ferner wird – sofern relevant – auch das Unternehmen bestätigt. Die Verifizierung der Angaben findet über Drittdatenbanken oder Ausweiskopien statt.

- Klasse 3: Zertifikate der Klasse 3 unterscheiden sich dahingehend von Zertifikaten der Klasse 2, dass sich der Antragsteller persönlich ausweisen muss.

Wenn Sie Ihre Mails mit S/MIME verschlüsseln wollen und auf der Suche nach einem Zertifikat sind, sollten Sie auf keinen Fall dessen Kernfunktion aus den Augen verlieren: Es soll Ihre E-Mail-Kommunikation absichern, indem es das Abfangen und die Manipulation von Nachrichteninhalten verhindert. Aus diesem Grund hat es oberste Priorität, bei der Wahl des Anbieters auf Seriosität und Vertrauenswürdigkeit zu achten.

Ein empfehlenswerter Service, dessen Zertifikaten laut eigenen Angaben 99 Prozent aller E-Mail-Clients vertrauen, ist Sectigo (ehem. Comodo). Die Zertifizierungsstelle, die vor allem für hochwertige SSL-Zertifikate bekannt ist, bietet wahlweise Zertifikate für den Privatgebrauch (ab 16,99 Dollar pro Jahr) oder für den Einsatz in Unternehmen (ab 39,99 Dollar pro Jahr) an, mit denen sich eine sichere Ende-zu-Ende-E-Mail-Verschlüsselung mit S/MIME umsetzen lässt. Ein seriöser Partner für die Erzeugung kostenfreier Zertifikate ist der italienische Web-Hosting-Provider Actalis.

So richten Sie S/MIME in Ihrem E-Mail-Programm ein

Um das E-Mail-Sicherheitsverfahren in Ihren E-Mail-Client zu integrieren, benötigen Sie zunächst logischerweise das S/MIME-Zertifikat – die Anbietersuche ist folglich der erste Schritt auf dem Weg zum sicheren Postfach. Anschließend gilt es, ein personifiziertes Zertifikat zu erstellen und dieses zu installieren. Die genaue Vorgehensweise variiert dabei leicht, ist im Prinzip aber bei allen Anbietern ähnlich. Nach der Installation konfigurieren Sie das jeweilige E-Mail-Programm so, dass es S/MIME nutzt und zu diesem Zweck auf das eingebundene Zertifikat zurückgreift. In der Regel wird der Einrichtungsprozess durch einen Neustart des Clients abgeschlossen, woraufhin spezifische Funktionen zur manuellen oder automatischen Verschlüsselung bzw. Signierung der Nachrichten freigeschaltet werden.

In den folgenden Abschnitten finden Sie detaillierte Anleitungen zur S/MIME-Einrichtung auf den Desktopsystemen Windows und macOS sowie auf den mobilen Systemen iOS und Android. Als Zertifikatsstelle wird exemplarisch der kostenfreie Zertifikatsservice des Webhosters Actalis genutzt.

S/MIME unter Windows einrichten – so funktioniert’s

Wer die S/MIME-Technik auf einem Windows-PC nutzen, aber keine Kosten in Outlook bzw. Microsoft Office investieren möchte, kann auf die kostenfreie Alternative Thunderbird zurückgreifen, die wie der Browser Firefox aus dem Hause Mozilla stammt. Wenn Sie den Client noch nicht installiert und ein Konto eingerichtet haben, sollten Sie dies also im ersten Schritt tun. Anschließend gehen Sie folgendermaßen vor, um die S/MIME-Verschlüsselung und -Signierung für dieses Konto zu aktivieren:

- Rufen Sie die Website von Actalis auf und starten Sie über den Link „Free S/MIME certificates“ eine Anfrage für die Erstellung eines kostenfreien S/MIME-Zertifikats.

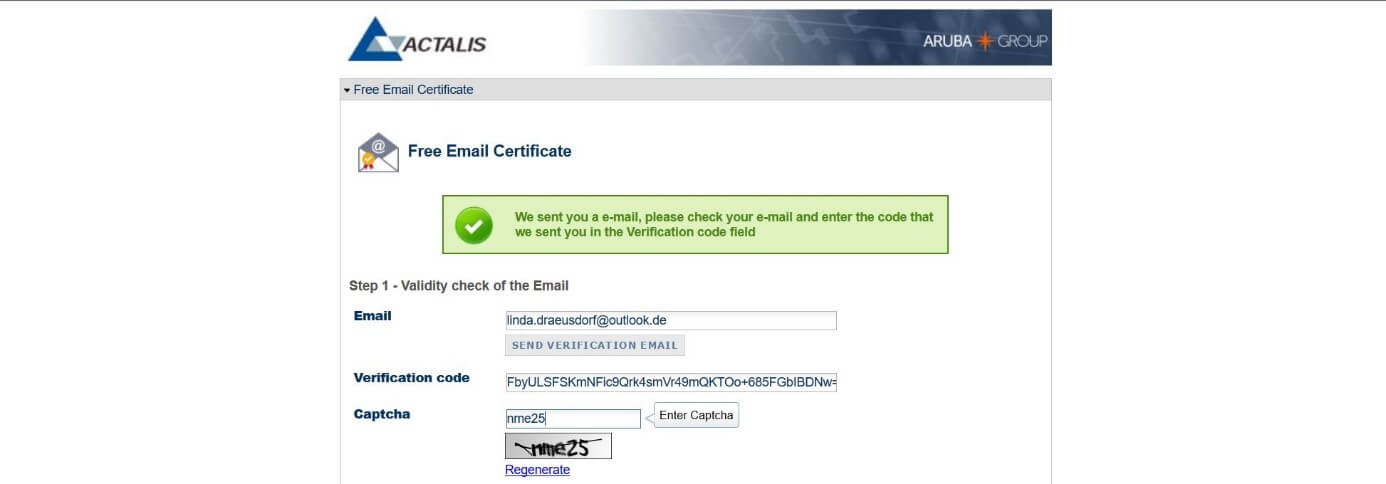

- In dem sich öffnenden Formular geben Sie nun zunächst die E-Mail-Adresse an, für die Sie das Zertifikat generieren möchten, und klicken auf „SEND VERIFICATION EMAIL“. Im Anschluss schickt Actalis Ihren individuellen Anmeldecode an ebendiese Adresse. Kopieren Sie den Code in die Zeile „Verification code“ und übertragen Sie zudem die im Captcha zu sehenden Zeichen in das gleichnamige Feld:

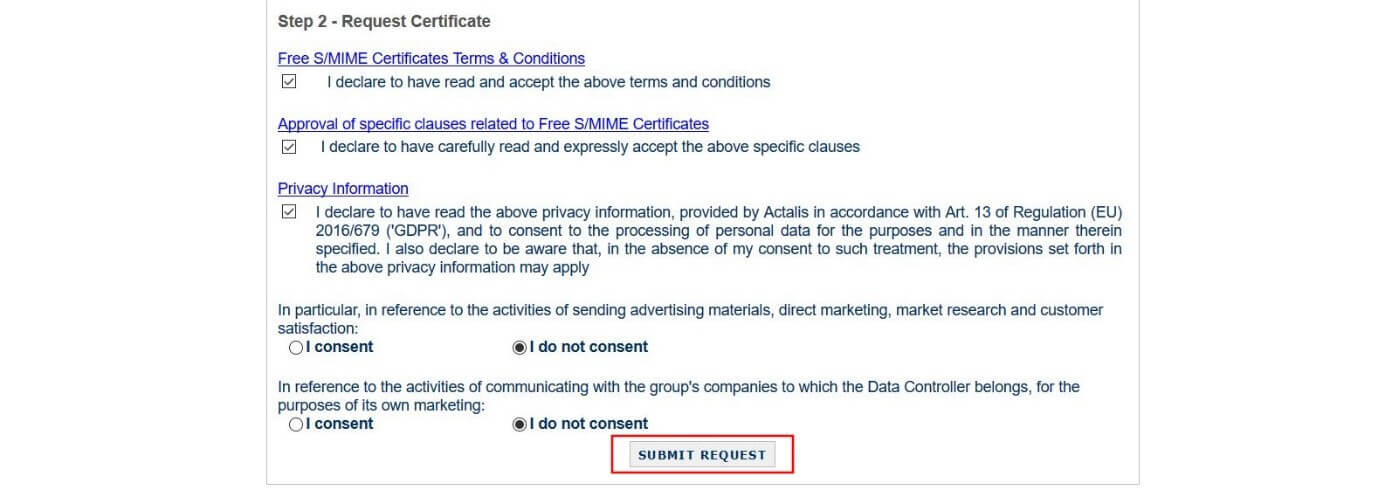

- Bestätigen Sie die allgemeinen Konditionen sowie die spezifischen Bestimmungen, die an ein kostenfreies S/MIME-Zertifikat geknüpft sind, indem Sie je ein Häkchen setzen. Mit einem Häkchen in der dritten Box bestätigen Sie, dass Sie die genannten Informationen gelesen haben und mit der von Actalis vorgesehenen Verwendung Ihrer Daten einverstanden sind. Die Erhebung und Verwendung von Daten zu Marketingzwecken können Sie durch die Option „I do not consent“ untersagen, bevor Sie abschließend auf „SUBMIT REQUEST“ drücken:

- Ihr Browser präsentiert Ihnen im Anschluss Ihr persönliches Passwort für die Nutzung des S/MIME-Zertifikats, das an die angegebene E-Mail-Adresse gesendet wird. Da Sie es nicht an anderer Stelle erhalten, empfiehlt es sich, dieses Kennwort zu notieren oder die Seite auszudrucken.

- Um es in Thunderbird nutzen zu können, müssen Sie das im Postfach liegende Zertifikat zunächst herunterladen und in ein beliebiges Verzeichnis entpacken (ZIP-Datei).

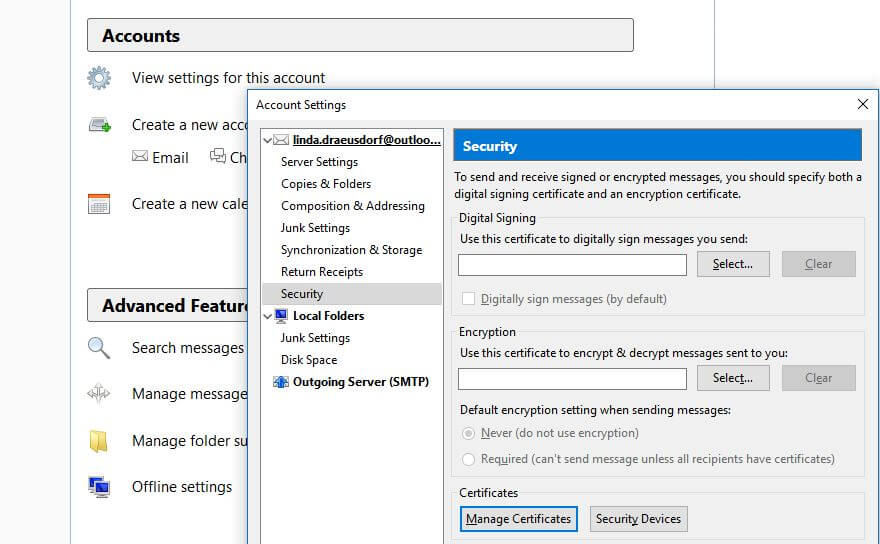

- Starten Sie nun Thunderbird und öffnen Sie die Konten-Einstellungen. Unter dem Menüpunkt „Sicherheit“ finden Sie die Schaltfläche „Zertifikate verwalten“, über die Sie in das entsprechende Menü gelangen.

- Wählen Sie den Reiter „Ihre Zertifikate“ aus und importieren Sie das zuvor gespeicherte Zertifikat, indem Sie auf „Importieren“ klicken und es auswählen. Anschließend geben Sie Ihr Passwort ein, um den Prozess abzuschließen.

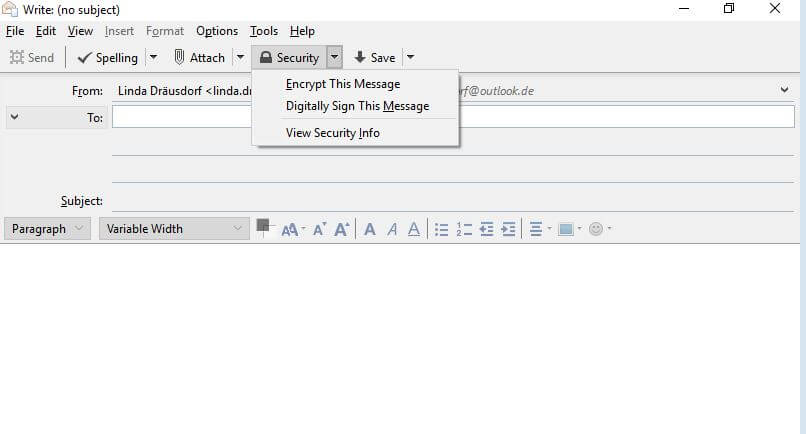

- Im Sicherheitsmenü können Sie das S/MIME-Zertifikat nun für die Verschlüsselung und Signierung auswählen. Zusätzlich haben Sie die Möglichkeit, die digitale Signatur als Standard zu setzen und die Verschlüsselung zur Pflicht zu machen, indem Sie unter „Standard-Verschlüsselungseinstellungen beim Senden von Nachrichten“ die Option „Notwendig“ auswählen. Wenn Sie eine E-Mail verfassen, können Sie die Verfahren aber auch individuell durch den S/MIME-Button in der Werkzeugleiste aus- bzw. abwählen:

So funktioniert die S/MIME-Einrichtung unter macOS und iOS

Apple-Geräte haben mit dem hauseigenen Client „Mail“ bereits eine Lösung installiert, die es von Anfang an ermöglicht, Mails mit S/MIME zu verschlüsseln und zu signieren. Wenn Sie also einen Mail-Account besitzen, können Sie direkt ein Zertifikat bei Actalis erstellen, ohne ein weiteres Programm installieren zu müssen. Die Vorgehensweise unterscheidet sich dabei nicht von der unter Windows: Sie rufen die Actalis-Website auf, nutzen Sie das Formular für die Zertifikats-Generierung und erstellen Sie anschließend das Zertifikat auf Basis Ihrer persönlichen Daten. Anschließend gehen Sie wie folgt vor, um das Zertifikat zu installieren und die S/MIME-Verschlüsselung einzurichten:

- Öffnen Sie die von Actalis gesendete E-Mail und laden Sie das Zertifikat in einen beliebigen Ordner herunter. Die erhaltene Datei lässt sich unter macOS per Doppelklick direkt öffnen und zur Schlüsselbundverwaltung hinzufügen. Wenn Sie S/MIME auch für Ihr iPhone oder iPad nutzen wollen, müssen Sie das Zertifikat über die Schlüsselbundverwaltung zunächst in das Format .p12 umwandeln. Anschließend können Sie es per E-Mail an Ihr Mobilgerät verschicken.

- Nach der Installation müssen Sie Apple Mail lediglich starten bzw. neustarten, um das Verschlüsselungs- und Signierungsverfahren zu integrieren.

- Sie können S/MIME nun testen, indem Sie sich selbst eine verschlüsselte und signierte Nachricht schicken. Zu diesem Zweck finden Sie zwei entsprechende Buttons im E-Mail-Fenster (Schloss zum Verschlüsseln, Zahnrad zum Signieren). Beide Symbole finden Sie auch in einer zusätzlichen Zeile unter dem Betreff der Test-Nachricht, wenn Verschlüsselung und Signierung wie gewünscht funktionieren.

So konfigurieren Sie S/MIME für Ihr Android-Gerät

Android besitzt wie Windows keinen eigenen Client zur Integration von S/MIME. Es gibt jedoch verschiedene Anwendung, die das Verfahren unterstützen und über den Google Play Store heruntergeladen werden können. Zu den kostenfreien Lösungen zählt die von Flipdog Solutions entwickelte Anwendung MailDroid (in der werbefreien Pro-Variante kostenpflichtig). Wie bereits bei der Einrichtung von S/MIME-Verschlüsselung und -Signierung unter Windows und macOS benötigen Sie zunächst ein gültiges Zertifikat, das Sie auf dem bereits erläuterten Weg erzeugen können. Die weiteren Schritte sind folgende:

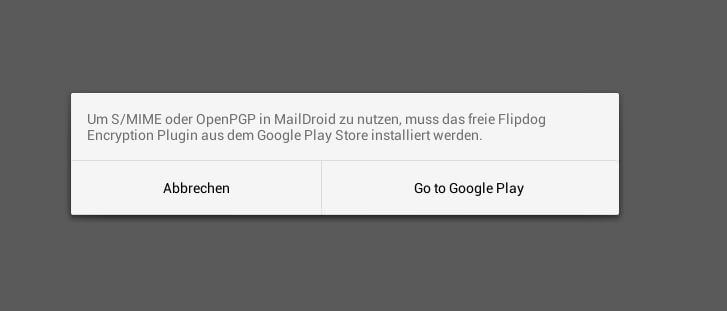

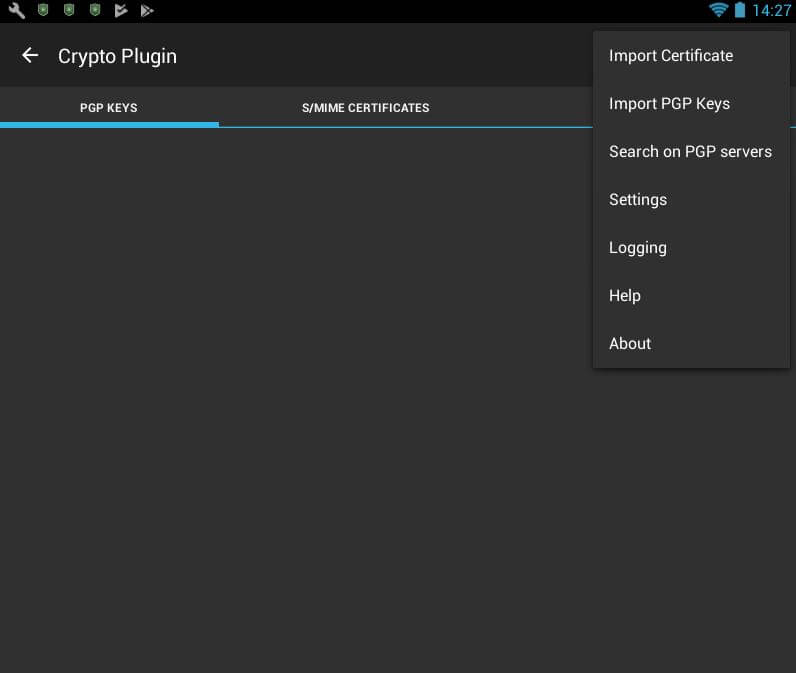

- MailDroid hat standardmäßig bereits Buttons zum Verschlüsseln und Signieren Ihrer E-Mails integriert. Damit sich diese Funktionen jedoch nutzen lassen, benötigen Sie das freie FlipdogSolutions Crypto Plugin, das es im ersten Schritt herunterzuladen gilt.

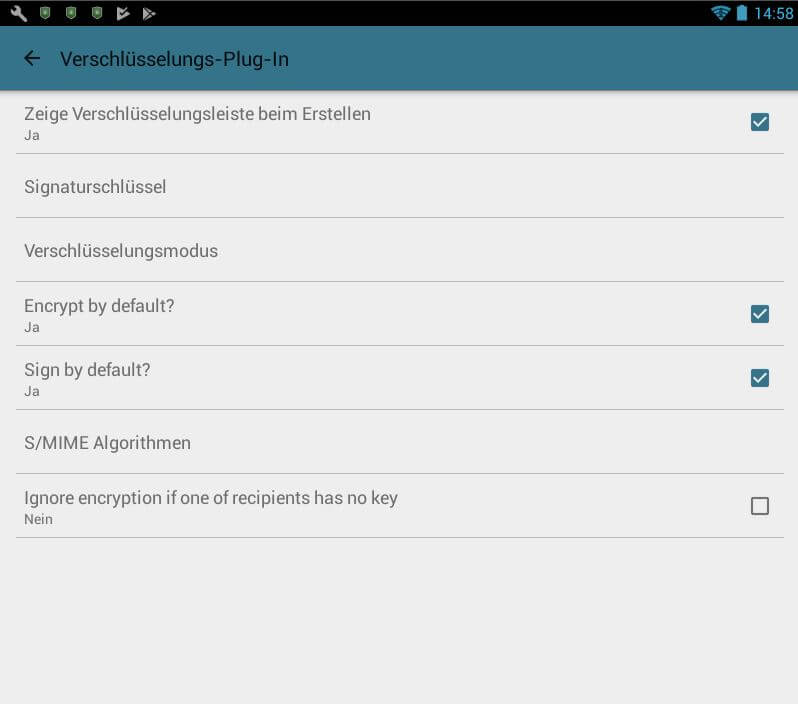

- Wechseln Sie zurück zu MailDroid und öffnen Sie das Menü „Einstellungen“. Unter dem Menüpunkt „Verschlüsselungs-Plug-in“ können Sie nun das Zertifikat angeben und die gewünschte S/MIME-Konfiguration festlegen. Per Häkchen entscheiden Sie beispielsweise, ob Verschlüsselung und Signierung standardmäßig durchgeführt werden oder ob die Verschlüsselung nicht angewendet werden soll, wenn eine Partei den notwendigen Schlüssel nicht besitzt.

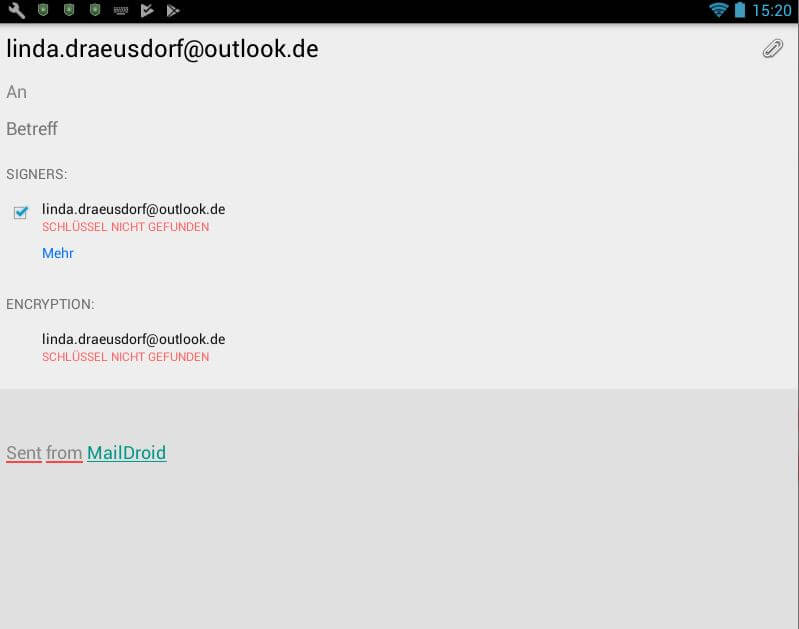

- Verfassen Sie nun Nachrichten, werden Verschlüsselung und Signatur automatisch hinzugefügt – sofern Sie sich im Schritt zuvor für diese Variante entschieden haben. Andernfalls können Sie die bereits erwähnten Schaltflächen am Ende des Nachrichtenfensters nutzen, um die Schutzmechanismen zu aktivieren. Funktionieren Codierung und Signierung nicht, weil das Zertifikat bzw. ein Schlüssel beispielsweise ungültig oder abgelaufen ist, zeigt MailDroid dies gut sichtbar an:

Hosted Microsoft Exchange mit IONOS

Erhalten Sie die weltweit führende E-Mail- und Kalender-Lösung inklusive sicherem Hosting aus einer Hand mit Hosted Microsoft Exchange von IONOS!